A Metasploit gyakori kihívásai

1. Telepítési és beállítási problémák

Az egyik kezdeti kihívás, amellyel számos felhasználó szembesül, a telepítési és beállítási eljárás. A Metasploit különféle függőségekre támaszkodik, amelyek pontos konfigurációt igényelnek. Ha ezt a beállítást nem hajtják végre megfelelően, az különféle problémákat okozhat, beleértve a nem rendeltetésszerűen működő modulok vagy összetevők hiányát.

Megoldás:

Ellenőrizze a függőségeket : Győződjön meg arról, hogy minden szükséges függőség telepítve van, és folyamatosan frissül. A Metasploit hivatalos dokumentációja részletes listát kínál a különféle operációs rendszerekre szabott előfeltételekről. Hajtsa végre a Linux rendszer teljes frissítését és frissítését a következő parancs használatával:

sudo találó frissítés -és && sudo találó frissítés -és && sudo apt dist-upgrade -és

Használjon Penetration Purpose Linux Distro-t : A telepítési folyamat egyszerűsítéséhez fontolja meg egy Penetration Linux disztribúció használatát, például a Kali Linuxot, amely előre telepítve van a Metasploittal.

2. Adatbázis-kapcsolati hibák

A Metasploit egy adatbázisra támaszkodik, hogy tárolja a célpontokról, a sebezhetőségekről és a munkamenetadatokról szóló információkat. Az adatbázissal kapcsolatos kapcsolódási problémák akadályozhatják a tesztelési munkafolyamatot.

Megoldás:

Adatbázis konfiguráció : Győződjön meg arról, hogy a Metasploit adatbázis-beállításai megfelelően vannak konfigurálva. Ellenőrizze még egyszer a hitelesítő adatokat, a gazdagépcímeket és a portokat.

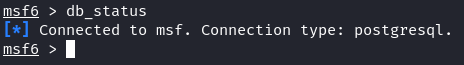

Adatbázis karbantartás : Rendszeresen karbantartja az adatbázist a „db_status” parancs futtatásával a kapcsolat állapotának ellenőrzéséhez.

3. Modul kompatibilitási problémák

A metasploit modulok kulcsfontosságúak a sikeres kiaknázáshoz. Inkompatibilitási problémák merülhetnek fel, ha olyan modulokat használnak, amelyek nem egyeznek a célrendszer konfigurációjával.

Megoldás:

Modul érvényesítése : Mindig ellenőrizze a modulok kompatibilitását a célrendszerrel. A „check” paranccsal ellenőrizze, hogy egy adott modul megfelelő-e a célhoz.

Modul testreszabása : Ha szükséges, szabja testre a meglévő modulokat, vagy hozzon létre saját modult, hogy illeszkedjen a célkörnyezethez.

4. Tűzfal és víruskereső interferencia

A tűzfalak és a víruskereső szoftverek blokkolhatják a Metasploit forgalmát és megakadályozhatják a sikeres kihasználást.

Megoldás:

Payload titkosítás : Alkalmazza a hasznos teher titkosítását és az elhomályosítási technikákat, hogy elkerülje a biztonsági szoftver általi észlelést.

Port szkennelés : Használjon olyan eszközöket, mint például az Nmap, hogy a Metasploit elindítása előtt titkos portellenőrzést végezzen, hogy elkerülje tevékenységeire való felkeltést.

5. Munkamenet-stabilitási problémák

A sikeres kihasználás végrehajtása után a stabil munkamenet fenntartása elengedhetetlen a kiaknázás utáni tevékenységekhez. A munkamenet elvesztése megzavarhatja a fejlődést.

Megoldás:

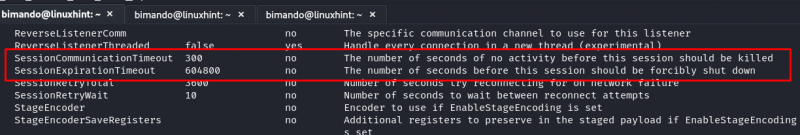

Session Keep-Alive : Konfigurálja a munkamenet életben tartási beállításait a stabil kapcsolatok biztosítása érdekében. A Metasploit speciális lehetőségeket kínál a munkamenetek karbantartására a „SessionCommunicationTimeout” és a „SessionExpirationTimeout” értékek hosszabbra állításával. Az msfconsole ablakok speciális beállításainak megtekintéséhez írja be a következőt:

msf > mutat haladó

Ennek a speciális beállításnak vannak alapértelmezett értékei, amelyeket személyre szabhat. A „SessionCommunicationTimeout” és „SessionExpirationTimeout” értékek kiterjesztéséhez írja be a következőket:

msf > készlet SessionCommunicationTimeout < magasabb értéket >msf > készlet SessionExpirationTimeout < magasabb értéket >

Munkamenet elforgatása : Alkalmazza a munkamenet-elfordulási technikákat a hozzáférés fenntartásához akkor is, ha a kezdeti munkamenet elveszett.

6. Kihasználási hibák

A gondos tervezés ellenére nem minden kizsákmányolási kísérlet jár sikerrel. A hatékony hibaelhárításhoz kritikus fontosságú annak megértése, hogy egy kihasználás miért nem sikerült.

Megoldás:

Naplóelemzés : Elemezze a Metasploit naplóit hibaüzenetek és tippek keresésére, hogy miért nem sikerült a kihasználás. A naplók értékes betekintést nyújthatnak abba, hogy mi történt rosszul.

Alternatív kihasználások : Ha az egyik kizsákmányolás meghiúsul, fontolja meg az alternatív kihasználások vagy a különböző támadási vektorok kipróbálását.

7. Erőforrás-intenzitás

A metasploit erőforrás-igényes lehet, ami a rendszer lelassulásához vagy összeomlásához vezethet, különösen kiterjedt vizsgálatok vagy támadások során.

Megoldás:

Erőforrás menedzsment: Rendeljen elegendő rendszererőforrást (CPU, RAM) a Metasploit számára, hogy megakadályozza az erőforrások kimerülését. Fontolja meg a Metasploit futtatását dedikált gépeken vagy virtualizált környezetekben.

Fojtás : Használja a szabályozási beállításokat a kihasználási kísérletek gyakoriságának korlátozására, csökkentve a célrendszer terhelését.

Következtetés

A penetrációs tesztelés területén a Metasploit elsajátítása kihívásokkal és sikerekkel teli utazás. Ez az útmutató betekintést nyújtott a Metasploittal végzett penetrációs tesztelés során felmerülő gyakori problémákba, és gyakorlati megoldásokat kínál ezek leküzdésére. Ne feledje, hogy a hibaelhárítás alapvető készség minden kiberbiztonsági szakember számára. A hibaelhárítási képességeinek kitartó finomításával jobban felkészült lesz az etikus hackelés összetett világában való eligazodásra és a digitális táj biztonságának védelmére.