Ez a cikk bemutatja, hogyan kezelheti a titkokat az AWS Secrets Manager és az RDS használatával.

Mi az a titkos menedzser?

Biztonsági fenyegetéseket és adatvédelmi aggályokat is felvetették szakértők és emberek szerte a világon. Digitális titkai, például az adatbázis hitelesítő adatai, API-k és tokenek védelme érdekében az AWS Secret Manager az erre a célra szolgáló eszköz.

Az AWS Secret Manager segít a vállalatoknak és szervezeteknek megvédeni erőforrásaikat és szolgáltatásaikat a rosszindulatú szándékoktól és az érzékeny adatok ellopását vagy ellopását célzó kibertámadásoktól. Ez a szolgáltatás további biztonsági réteget ad az erőforrásokhoz, és lehetővé teszi a titkok egyszerű méretezését és kezelését.

Hogyan kezeljük a titkokat az AWS Secret Manager és az RDS segítségével?

Amikor egy felhasználó konfigurálja az RDS-fürtöt, meg kell adnia a fürt régiójával, felhasználónevével és jelszavával kapcsolatos információkat, és a fürt egyedi azonosítójával azonosítja azt. Az RDS és a Secret Manager integrálása lehetővé teszi RDS hitelesítő adatainak védelmét és azok megfelelő kezelését.

A Titkoskezelő használatával meghatározhatja ezeknek a titkoknak az életciklusát, és integrálhatja őket más erőforrásokkal. Ebben a cikkben hozzáadjuk az AWS Secret Managert Lambda funkcióval az RDS-fürthöz.

Az alábbiakban bemutatunk néhány lépést erre a célra:

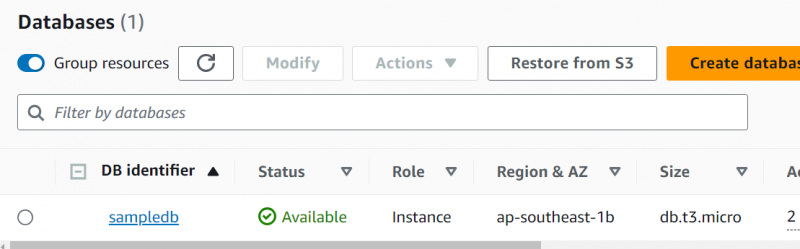

1. lépés: Hozzon létre RDS-fürtöt

A titkos kezelőt széles körben használják az adatbázis hitelesítő adatainak védelmére. Tehát az első lépés egy RDS-fürt létrehozása. Ebből a célból olvassa el ezt a cikket: ' Hogyan lehet RDS-fürtöt létrehozni AWS-en? ”. Az RDS-fürtöt felállítottuk és működik:

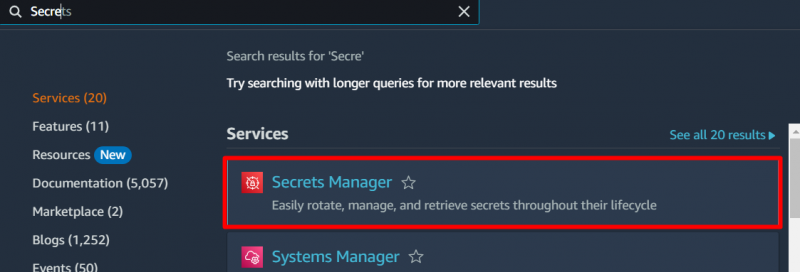

2. lépés: AWS titkos menedzser

Az AWS Management Console-on keressen, és válassza ki a „ Titkok menedzsere ”:

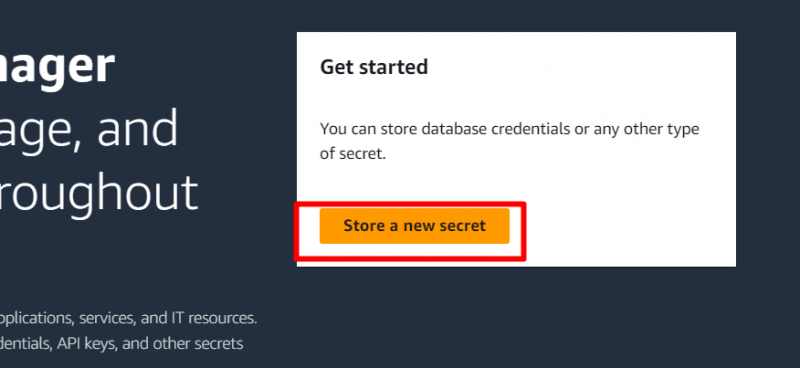

A Secret Manager felületen kattintson a gombra „Tárolj el egy új titkot” gomb:

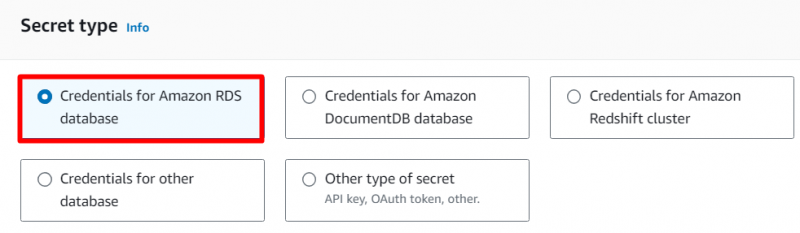

Ban,-ben Titkos típus , válaszd ki a „Az Amazon RDS adatbázis hitelesítő adatai” opció, ahogy az RDS-hez konfiguráljuk:

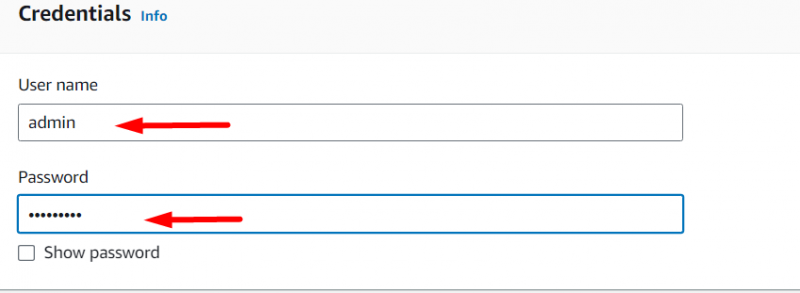

Következő a Hitelesítő adatok szakasz. Ebben a részben adja meg a Felhasználónév és Jelszó az imént létrehozott RDS adatbázishoz:

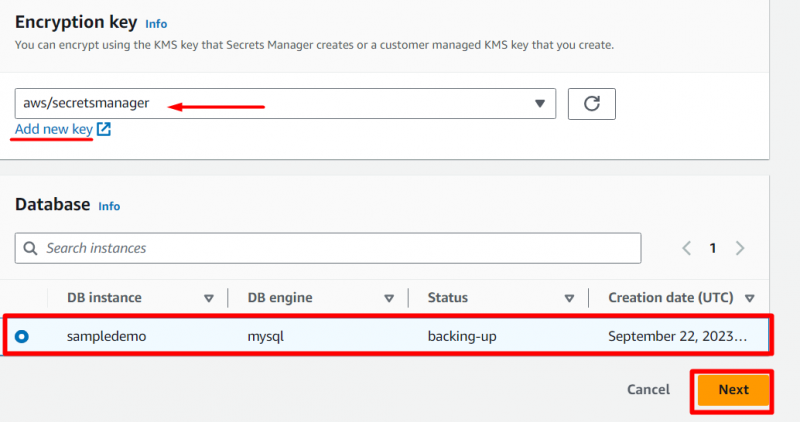

Ban,-ben Titkosítási kulcs szakaszban a felhasználó használhatja az AWS Secret Manager által biztosított alapértelmezettet, vagy létrehozhat egy újat a „Új kulcs hozzáadása” választási lehetőség. Hasonlóképpen a Adatbázis szakaszban válassza ki a „DB példány” amit létrehoztál és megütöd a 'Következő' gomb:

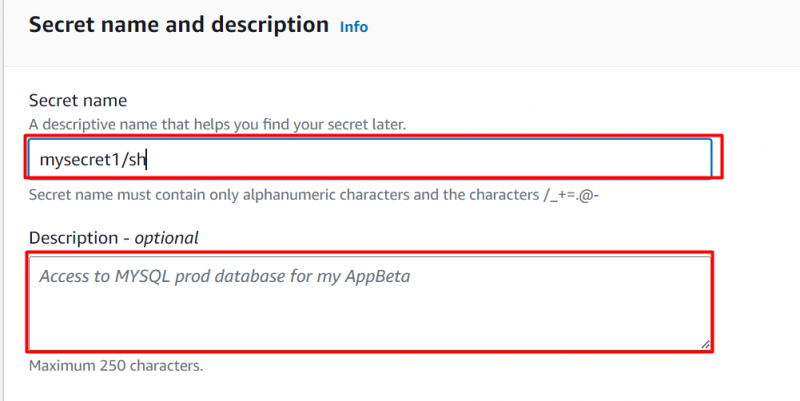

Adjon meg egyedi nevet a 'Titok' ami később segít azonosítani. A leírás nem kötelező. Itt azonban a felhasználó egyéni leírást is megadhat:

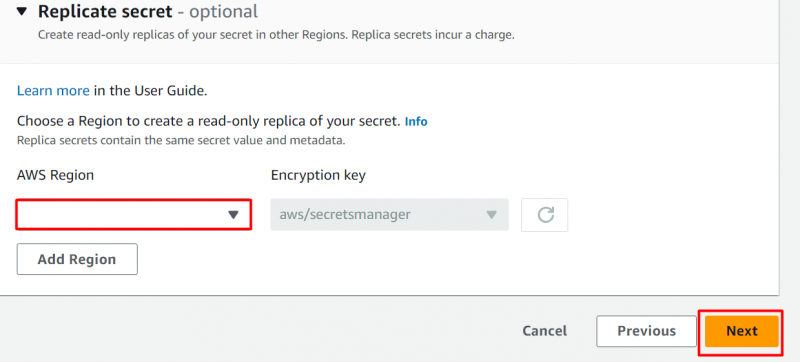

A felületen , a Titkosmenedzser lehetőséget is biztosít számunkra a titok megismétlésére. Ehhez válassza ki azt a régiót, amelyben létre kívánja hozni a replikációt. Ebben a bemutatóban nincs szükségünk replikációra, ezért ha a többi beállítást alapértelmezettként tartja meg, érintse meg a 'Következő' gomb:

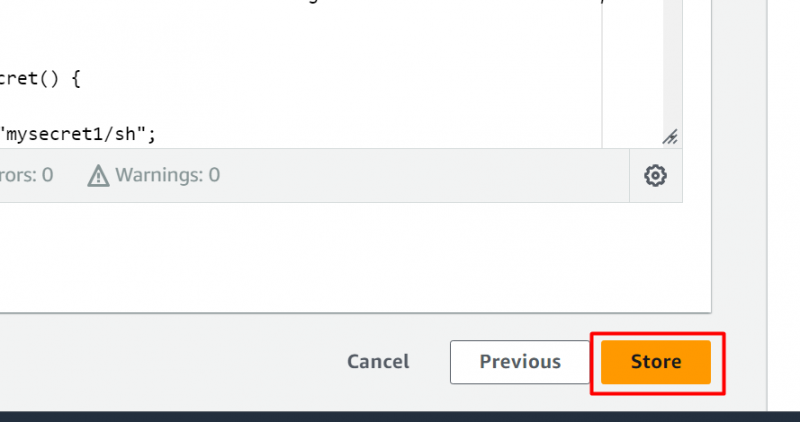

Az alapértelmezett érték megtartásával most áttekintjük és szerkesztjük az információkat. A megadott adatok megerősítése után kattintson a gombra 'Bolt' gombot a titok létrehozásához és tárolásához:

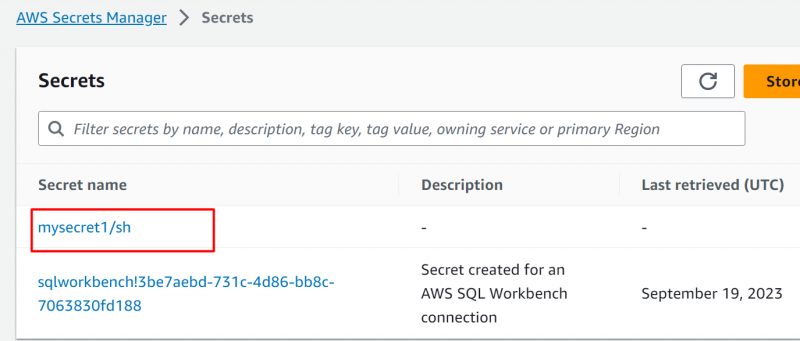

Itt van a titok sikeresen létrehozva . Kattintson a ' A titok neve ” a konfigurációk megtekintéséhez:

A felületet lefelé görgetve megjelenik a Mintakód rész. Ebben a részben egy kódot generál a Titkos menedzser. Másolja ki ezt a kódot, mivel az a Lambda funkció:

// Használja ezt a kódrészletet ban ben az alkalmazásod.// Ha szükséged van több A konfigurációkkal vagy a mintakód megvalósításával kapcsolatos információkért keresse fel az AWS-dokumentumokat:

// https: // docs.aws.amazon.com / sdk-for-javascript / v3 / fejlesztői útmutató / kezdő lépések.html

import {

SecretsManagerClient,

GetSecretValueCommand,

} tól től '@aws-sdk/client-secrets-manager' ;

const titkos_név = 'titok1/sh' ;

const kliens = új SecretsManagerClient ( {

vidék: 'ap-délkelet-1' ,

} ) ;

hagyja válasz;

próbáld ki {

válasz = várja a client.send (

új GetSecretValueCommand ( {

SecretId: titkos_név,

VersionStage: 'AWSCURRENT' , // A VersionStage alapértelmezett értéke AWSCURRENT ha meg nem határozott

} )

) ;

} fogás ( hiba ) {

// Az eldobott kivételek listáját lásd

// https: // docs.aws.amazon.com / titokkezelő / legújabb / apireferencia /

API_GetSecretValue.html

dobás hiba;

}

const secret = válasz.SecretString;

// A kódod ide kerül

3. lépés: Lambda függvény létrehozása

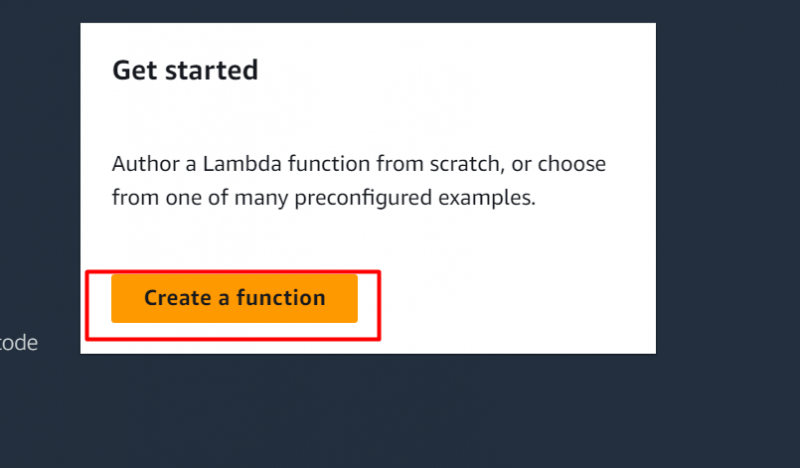

A Lambda Function felületen kattintson a „ Hozzon létre egy függvényt ” gomb:

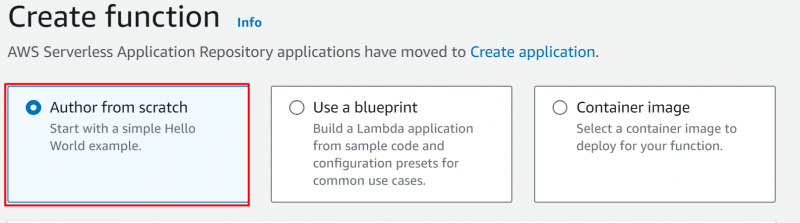

Kattintson a „A szerző a semmiből” opció a „Funkció létrehozása” felület:

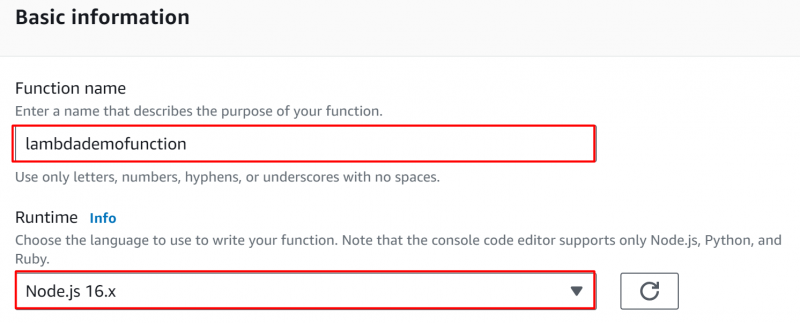

Ezután a felé haladunk 'Alapinformációk' szakasz. Adja meg a függvény nevét a „Funkció neve” mezőben, majd adja meg a 'futásidő' környezet. Itt kiválasztottuk a 'Node.js 16. x' a Runtime mezőben:

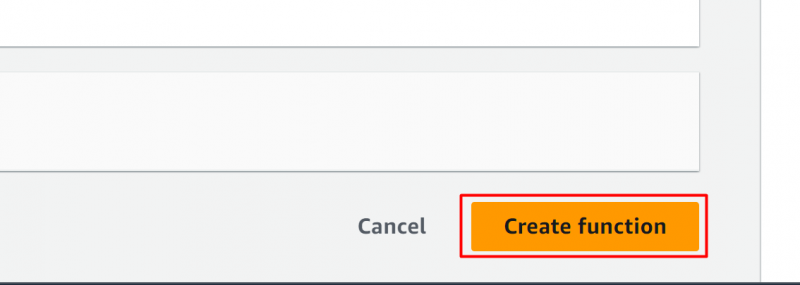

Kattintson a „Funkció létrehozása” gomb:

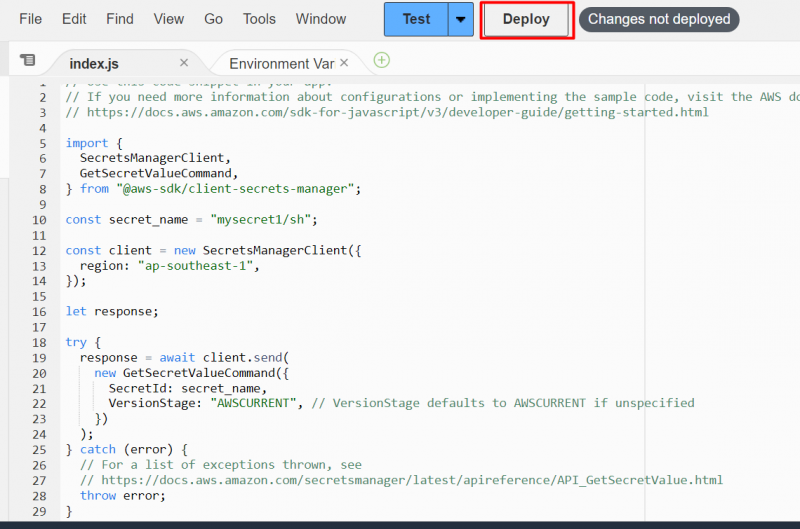

Ide illesztettük a kódot, amelyet a Titkos menedzser . A kód beillesztése után kattintson a gombra „Bevetés” gomb:

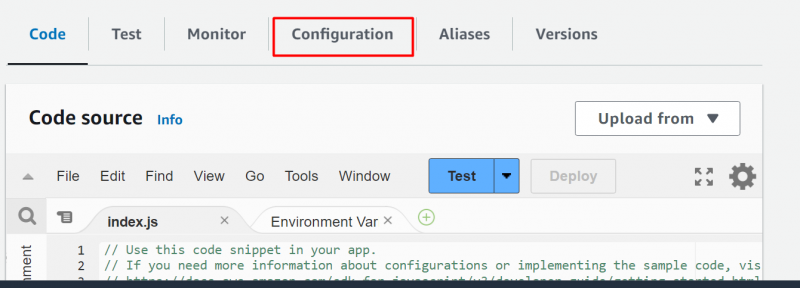

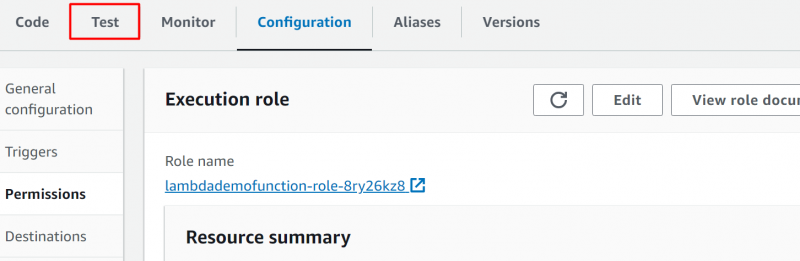

Az összes módosítás telepítése után kattintson a 'Konfiguráció' fülön engedélyezheti a Titkoskezelő engedélyeit:

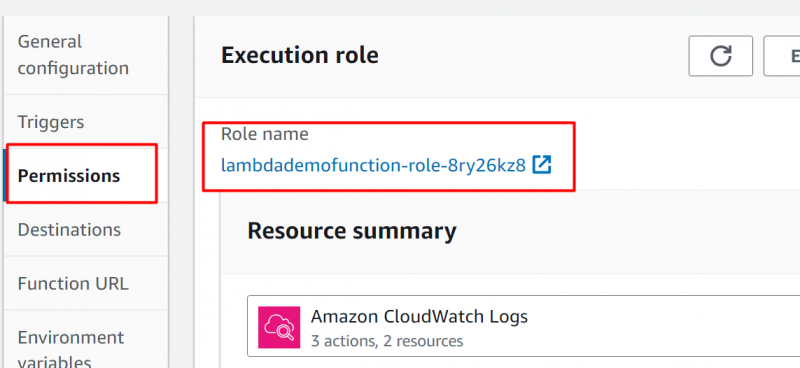

Kattintson a „Engedélyek” opció a „Konfigurációk” lapon. Ez megjeleníti a „ Végrehajtó szerep” felületet, és kattintson a következő linkre a „Szerepnév” terület:

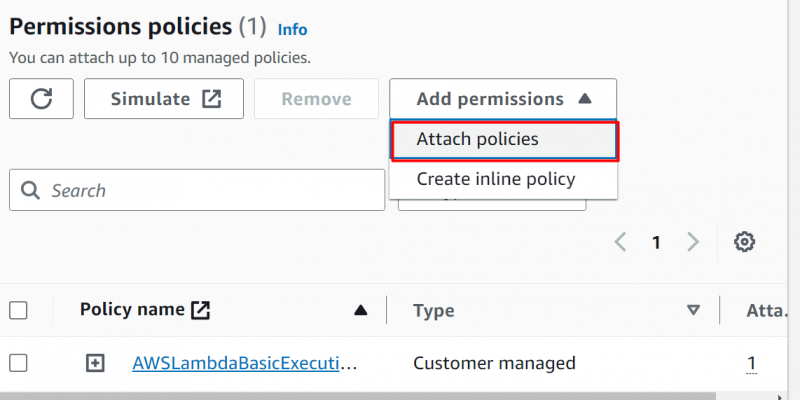

Ban,-ben „Engedélyek házirendje” részben kattintson a „Engedélyek hozzáadása” gomb. A legördülő menüben kattintson a „Irányelvek csatolása” választási lehetőség:

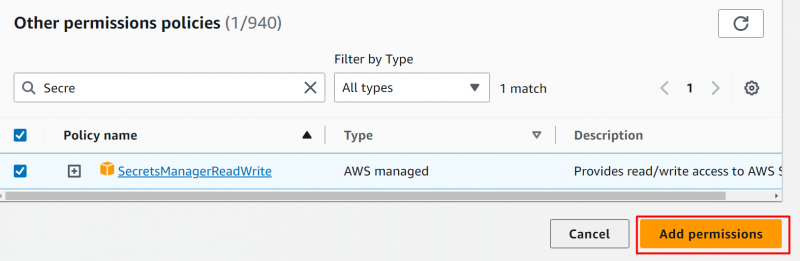

Ban,-ben „Egyéb engedélyekre vonatkozó irányelvek” szakaszban keressen és válassza ki a „SecretsManagerReadWrite” választási lehetőség. Üsd a „Engedélyek hozzáadása” gomb:

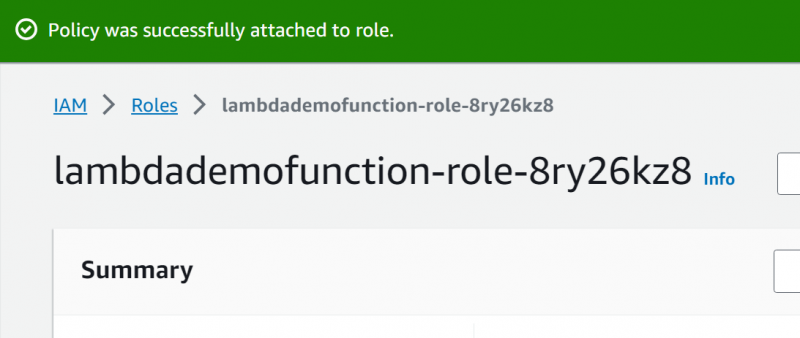

Itt a házirend sikeresen csatolva és konfigurálva:

4. lépés: Ellenőrizze a titkos hozzáférést

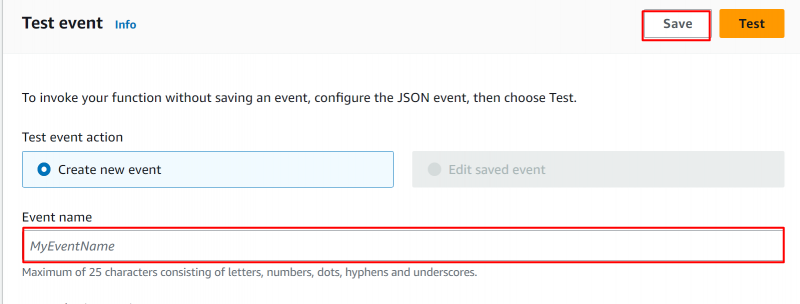

Most lépjen a Lambda műszerfali felületre. Kattintson a 'Teszt' lap:

A következő felületen adjon nevet a teszteseménynek a 'Esemény neve' terület. Kattintson a 'Megment' gomb a konfigurációk alkalmazásához:

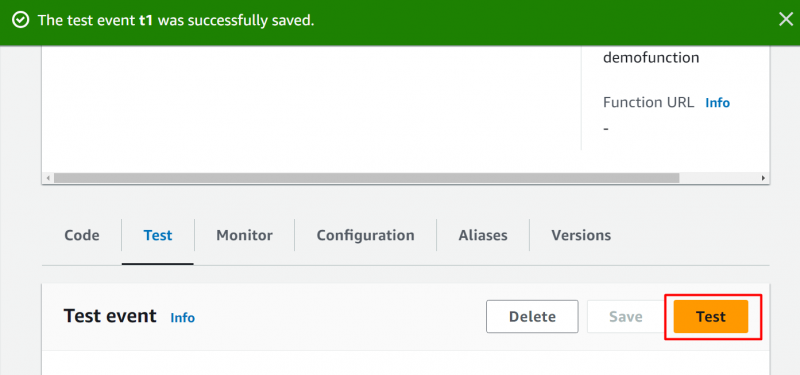

Itt a teszt sikeresen konfigurálva lett. Kattintson a 'Teszt' gomb:

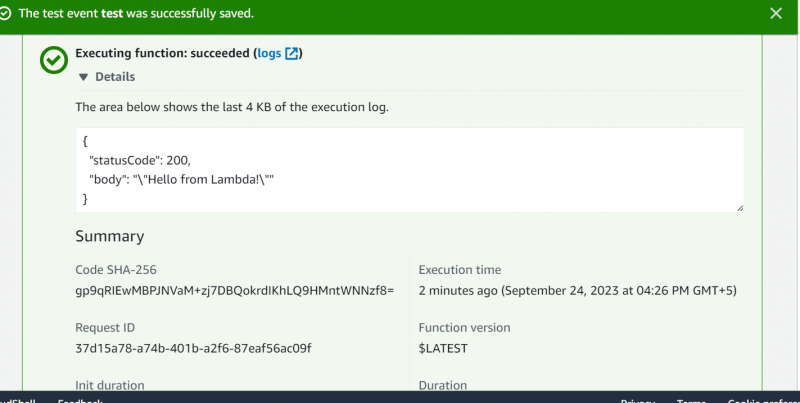

Itt kattintunk a 'Teszt' gombot újra, és a következő kimenet jelenik meg:

Ebből az útmutatóból ennyi.

Következtetés

A titkos kezelőben való titkok kezeléséhez hozza létre az RDS-fürtöt, csatolja a Secret Managerhez, majd futtassa a kódot a konfigurált Lambda-függvényben. A Lambda függvény határozza meg, hogy a titokhoz hozzá lehet-e férni vagy sem az RDS-fürt specifikációját tartalmazó kód végrehajtásával. Ez a cikk egy lépésről lépésre bemutatja a titkok kezelését az AWS Secret Manager és az RDS használatával.