Az ARP-hamisítási támadáshoz használható eszközök

Számos eszköz áll rendelkezésre, mint például az Arpspoof, Cain & Abel, Arpoison és Ettercap, amelyek az ARP-hamisítás elindításához állnak rendelkezésre.

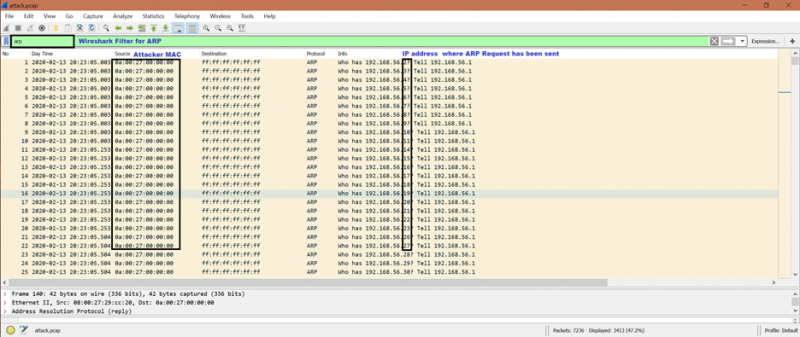

Íme a képernyőkép, amely megmutatja, hogy az említett eszközök hogyan tudják vitásan elküldeni az ARP-kérést:

Az ARP hamisítási támadás részletei

Lássunk néhány képernyőképet, és lépésről lépésre értsük meg az ARP-hamisítást:

1. lépés :

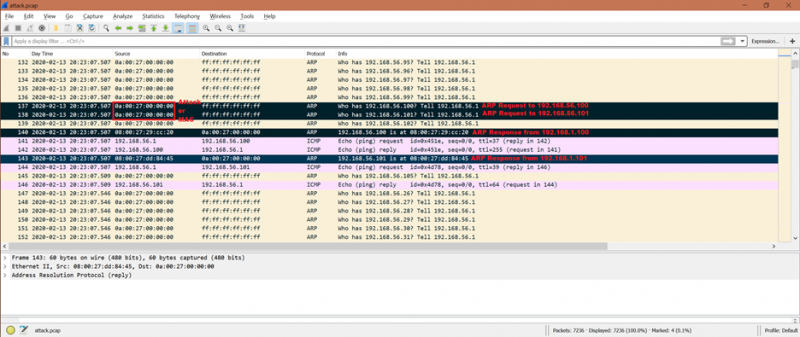

A támadó elvárása, hogy megkapja az ARP-választ, hogy megtudja az áldozat MAC-címét. Ha tovább megyünk az adott képernyőképen, láthatjuk, hogy a 192.168.56.100 és a 192.168.56.101 IP-címekről 2 ARP válasz érkezik. Ezt követően az áldozat [192.168.56.100 és 192.168.56.101] frissíti az ARP gyorsítótárát, de nem kérdezett vissza. Tehát az ARP-gyorsítótár bejegyzése soha nem lesz javítva.

Az ARP kéréscsomagok száma 137 és 138. Az ARP válaszcsomagok száma 140 és 143.

Így a támadó úgy találja meg a sebezhetőséget, hogy ARP-hamisítást hajt végre. Ezt hívják „támadás belépésének”.

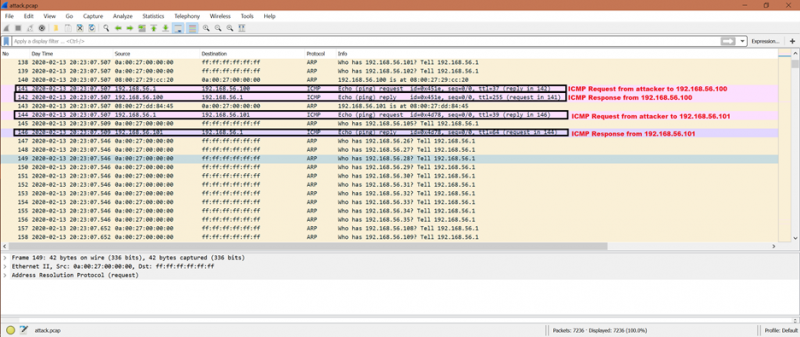

2. lépés:

A csomagok száma 141, 142 és 144, 146.

A korábbi tevékenységhez képest a támadó érvényes MAC-címekkel rendelkezik: 192.168.56.100 és 192.168.56.101. A támadó következő lépése az ICMP-csomag elküldése az áldozat IP-címére. A megadott képernyőképen pedig láthatjuk, hogy a támadó ICMP-csomagot küldött és ICMP-választ kapott a 192.168.56.100 és a 192.168.56.101 számokról. Ez azt jelenti, hogy mindkét IP-cím [192.168.56.100 és 192.168.56.101] elérhető.

3. lépés:

Láthatjuk, hogy a 192.168.56.101 IP-címre vonatkozó utolsó ARP-kérés megerősíti, hogy a gazdagép aktív, és ugyanaz a MAC-címe: 08:00:27:dd:84:45.

A megadott csomagszám 3358.

4. lépés:

Van egy másik ICMP kérés és válasz a 192.168.56.101 IP-címmel. A csomagok száma 3367 és 3368.

Innentől azt gondolhatjuk, hogy a támadó a 192.168.56.101 IP-című áldozatot célozza meg.

Mostantól minden információ, amely a 192.168.56.100 vagy 192.168.56.101 IP-címről 192.168.56.1 IP-címre érkezik, eljut a MAC-cím támadójához, akinek az IP-címe 192.168.56.1.

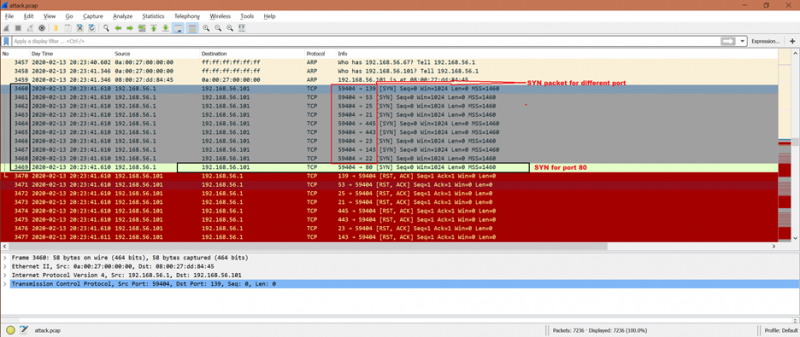

5. lépés:

Amint a támadó hozzáfér, megpróbál tényleges kapcsolatot létesíteni. A megadott képernyőképen láthatjuk, hogy a HTTP kapcsolat létrehozását próbálja meg a támadó. A HTTP-n belül van egy TCP-kapcsolat, ami azt jelenti, hogy 3-utas kézfogásnak kell lennie. Ezek a TCP csomagcseréi:

SYN -> SYN+ACK -> ACK.

Az adott képernyőképen láthatjuk, hogy a támadó többször is újrapróbálja a SYN-csomagot különböző portokon. A keretszám 3460-3469. A 3469 SYN csomagszám a 80-as porthoz tartozik, amely HTTP.

6. lépés:

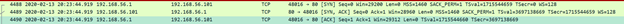

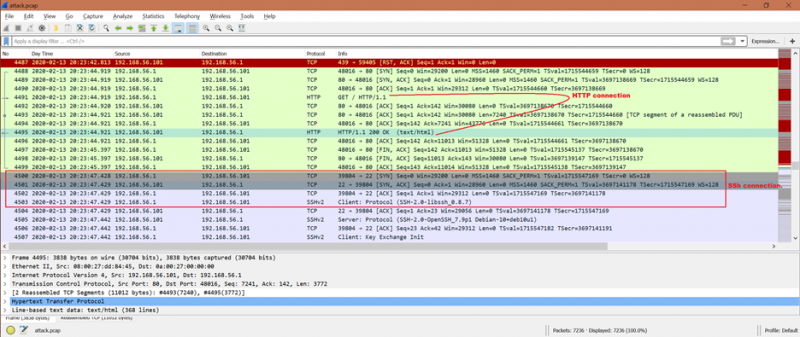

Az első sikeres TCP-kézfogás a következő csomagszámoknál látható az adott képernyőképen:

4488: SYN keret a támadótól

4489: SYN+ACK keret a 192.168.56.101-től

4490: ACK keret a támadótól

7. lépés:

Ha a TCP-kapcsolat sikeres, a támadó képes létrehozni a HTTP-kapcsolatot [4491-4495-ös keretszám], majd az SSH-kapcsolatot [4500-4503-as keretszám].

Most a támadásnak elegendő irányítása van ahhoz, hogy a következőket tegye:

- Munkamenet-eltérítő támadás

- Ember a középen támadás [MITM]

- Szolgáltatásmegtagadási (DoS) támadás

Hogyan lehet megakadályozni az ARP hamisítási támadást

Íme néhány védelem, amellyel megelőzhető az ARP-hamisítás:

- „Statikus ARP” bejegyzések használata

- ARP hamisítás-észlelő és -megelőzési szoftver

- Csomagszűrés

- VPN-ek stb.

Ezenkívül megakadályozhatjuk, hogy ez újra megtörténjen, ha HTTPS helyett HTTPS-t használunk, és az SSL (Secure Socket layer) szállítási réteg biztonságát használjuk. Ez azért van így, hogy minden kommunikáció titkosítva legyen.

Következtetés

Ebből a cikkből kaptunk néhány alapvető ötletet az ARP-hamisítási támadásról, és arról, hogyan férhet hozzá bármely rendszer erőforrásához. Azt is tudjuk, hogyan lehet megállítani ezt a fajta támadást. Ez az információ segít a hálózati rendszergazdának vagy a rendszer bármely felhasználójának megvédeni az ARP-hamisítás elleni támadást.